高安全暗号技術の設計と評価Design and Evaluation of More Secure Cryptography

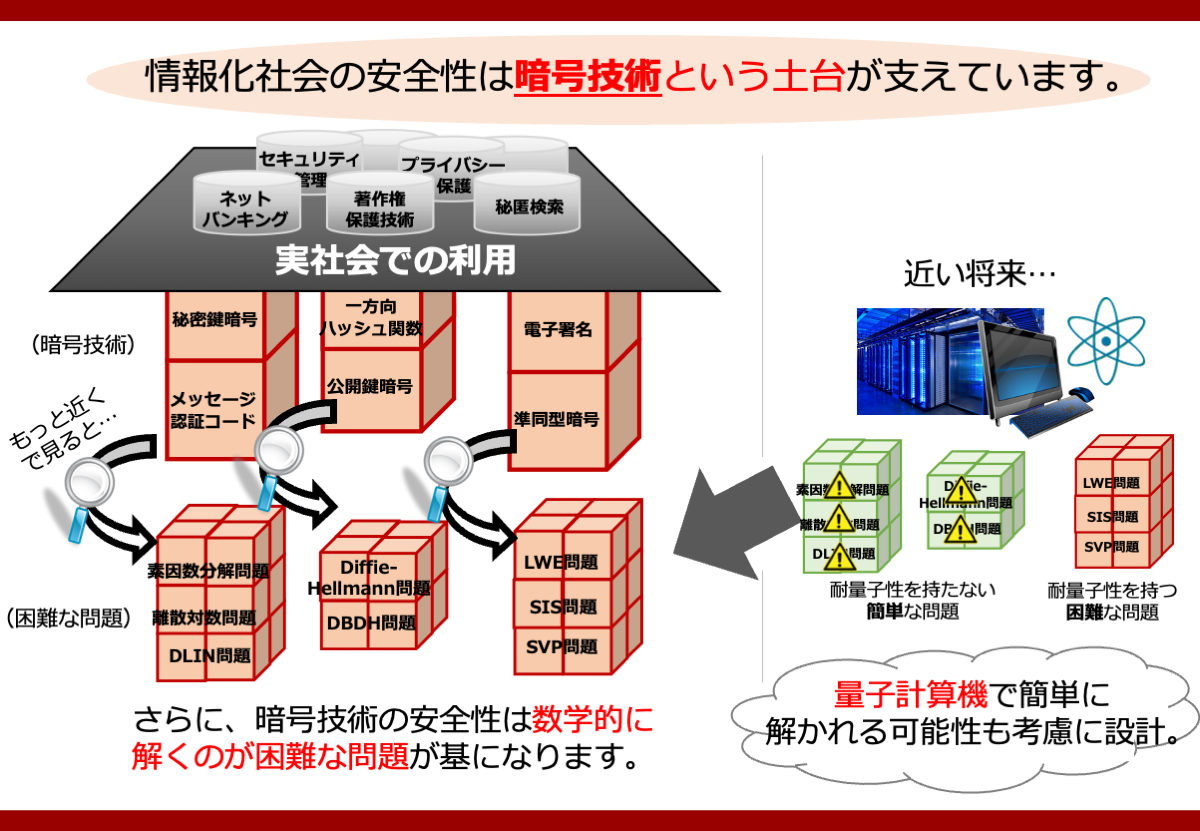

実用的な暗号技術には、現代最高の情報処理技術を結集してもなお解読できないほどの高い安全性が求められます。暗号技術に関する「安全性証明」とは、現実的に解くのが困難とみられているある数学的問題を用いて、「暗号技術を攻撃して破ることができたとしたら、その問題が解けてしまう」(つまり、暗号技術を破ることはその非常に難しい問題よりもさらに難しい)という意味での安全性を数学的に証明することを指します。この様な安全性証明は、近年の実用的暗号技術(暗号化、電子署名、認証など)においては必須の性質とされています。

また、近年は、従来の計算機に対して安全であることはもちろんのこと、今後実用化が期待されている「量子」計算機に対しても安全である、より高い安全性を備えた暗号技術に対するニーズが増しています。実際、従来の計算機では安全であった暗号技術が、量子計算機を活用すれば破られることが知られているため、量子計算機にも耐性のある、耐量子安全な暗号技術の設計と安全性評価は今後の重要な課題です。

当研究チームは、古典および量子のいずれの暗号理論についても、最先端の知見を備えており、様々な高安全暗号技術の設計を行っています。例えば、耐量子安全な暗号技術は、従来の暗号技術と比べ効率性が劣る傾向にあるため、効率性を犠牲にせず従来と同じ機能を備えた暗号技術を設計するためには、耐量子性を備えた数学的道具や暗号要素技術に対する深い理解が必要不可欠です。

論文リスト

- Shuichi Katsumata: A New Simple Technique to Bootstrap Various Lattice Zero-Knowledge Proofs to QROM Secure NIZKs. CRYPTO 2021

- Keitaro Hashimoto, Shuichi Katsumata, Kris Kwiatkowski, Thomas Prest: An Efficient and Generic Construction for Signal's Handshake (X3DH): Post-Quantum, State Leakage Secure, and Deniable. Public Key Cryptography (2) 2021: 410-440

- Yuyu Wang, Takahiro Matsuda, Goichiro Hanaoka, Keisuke Tanaka: Impossibility on Tamper-Resilient Cryptography with Uniqueness Properties. Public Key Cryptography (1) 2021: 389-420

- Shuichi Katsumata, Ryo Nishimaki, Shota Yamada, Takashi Yamakawa: Round-Optimal Blind Signatures in the Plain Model from Classical and Quantum Standard Assumptions. EUROCRYPT (1) 2021: 404-434

- Shuichi Katsumata, Ryo Nishimaki, Shota Yamada, Takashi Yamakawa: Adaptively Secure Inner Product Encryption from LWE. ASIACRYPT (3) 2020: 375-404

- Ward Beullens, Shuichi Katsumata, Federico Pintore: Calamari and Falafl: Logarithmic (Linkable) Ring Signatures from Isogenies and Lattices. ASIACRYPT (2) 2020: 464-492

- Shuichi Katsumata, Kris Kwiatkowski, Federico Pintore, Thomas Prest: Scalable Ciphertext Compression Techniques for Post-quantum KEMs and Their Applications. ASIACRYPT (1) 2020: 289-320

- Fuyuki Kitagawa, Takahiro Matsuda: Circular Security Is Complete for KDM Security. ASIACRYPT (1) 2020: 253-285

- Shweta Agrawal, Daniel Wichs, Shota Yamada: Optimal Broadcast Encryption from LWE and Pairings in the Standard Model. TCC (1) 2020: 149-178

- Ali El Kaafarani, Shuichi Katsumata, Federico Pintore: Lossy CSI-FiSh: Efficient Signature Scheme with Tight Reduction to Decisional CSIDH-512. Public Key Cryptography (2) 2020: 157-186

- Fuyuki Kitagawa, Takahiro Matsuda, Keisuke Tanaka: Simple and Efficient KDM-CCA Secure Public Key Encryption. ASIACRYPT (3) 2019: 97-127

- Fuyuki Kitagawa, Takahiro Matsuda: CPA-to-CCA Transformation for KDM Security. TCC (2) 2019: 118-148

- Shweta Agrawal, Monosij Maitra, Shota Yamada: Attribute Based Encryption for Deterministic Finite Automata from DLIN. TCC (2) 2019: 91-117

- Fuyuki Kitagawa, Takahiro Matsuda, Keisuke Tanaka: CCA Security and Trapdoor Functions via Key-Dependent-Message Security. CRYPTO (3) 2019: 33-64

- Shuichi Katsumata, Takahiro Matsuda, Atsushi Takayasu: Lattice-Based Revocable (Hierarchical) IBE with Decryption Key Exposure Resistance. Public Key Cryptography (2) 2019: 441-471

- Shuichi Katsumata, Shota Yamada: Non-zero Inner Product Encryption Schemes from Various Assumptions: LWE, DDH and DCR. Public Key Cryptography (2) 2019: 158-188

- Shuichi Katsumata, Shota Yamada, Takashi Yamakawa: Tighter Security Proofs for GPV-IBE in the Quantum Random Oracle Model. ASIACRYPT (2) 2018: 253-282

- Yuyu Wang, Takahiro Matsuda, Goichiro Hanaoka, Keisuke Tanaka: Memory Lower Bounds of Reductions Revisited. EUROCRYPT (1) 2018: 61-90

- Ali El Kaafarani, Shuichi Katsumata: Attribute-Based Signatures for Unbounded Circuits in the ROM and Efficient Instantiations from Lattices. Public Key Cryptography (2) 2018: 89-119

- Takahiro Matsuda, Jacob C. N. Schuldt: Related Randomness Security for Public Key Encryption, Revisited. Public Key Cryptography (1) 2018: 280-311

- Keisuke Hara, Fuyuki Kitagawa, Takahiro Matsuda, Goichiro Hanaoka, Keisuke Tanaka: Simulation-Based Receiver Selective Opening CCA Secure PKE from Standard Computational Assumptions. SCN 2018: 140-159